مهندسی,مهندسی کامپیوتر

تحقیق امنيت شبكه هاي كامپيوتري

دانلود تحقیق با موضوع امنيت شبكه هاي كامپيوتري،در قالب word و در 211 صفحه، قابل ویرایش.فهرست:مقدمه اي بر تشخيص نفوذ (Intrusion Detection) مقدمه اي بر شبکه خصوصي مجازي (VPN) مقدمه اي بر IPSec مقدمه اي بر فايروالمفاهيم امنيت شب...

211

تعداد صفحات

Word

فرمت

1,432

کیلوبایت

حجم فایل

50,000 تومان

قیمت فایل

فایل با عنوان تحقیق امنيت شبكه هاي كامپيوتري با تعداد 211 صفحه در دسته بندی مهندسی,مهندسی کامپیوتر با حجم 1,432

کیلوبایت و قیمت 50000 تومان و فرمت فایل Word با توضیحات مختصر دانلود تحقیق با موضوع امنيت شبكه هاي كامپيوتري،در قالب word و در 211 صفحه، قابل ویرایش.فهرست:مقدمه اي بر تشخيص نفوذ (Intrusion Detection) مقدمه اي بر شبکه خصوصي مجازي (VPN) مقدمه اي بر IPSec مقدمه اي بر فايروالمفاهيم امنيت شب... ...و عنوان انگلیسی Computer network security research را می توانید هم اکنون دانلود و استفاده نمایید

توضیحات فایل:

دانلود تحقیق با موضوع امنيت شبكه هاي كامپيوتري،در قالب word و در 211 صفحه، قابل ویرایش.

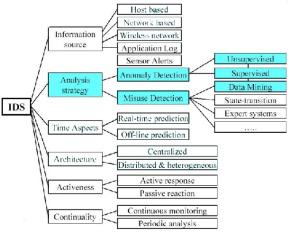

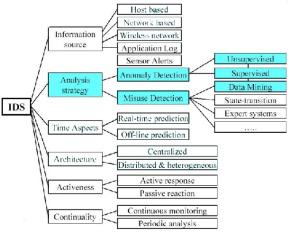

فهرست: مقدمه اي بر تشخيص نفوذ (Intrusion Detection) مقدمه اي بر شبکه خصوصي مجازي (VPN) مقدمه اي بر IPSec مقدمه اي بر فايروالمفاهيم امنيت شبکهرويدادهاي امنيتي و اقدامات لازم در برخورد با آنها (Incident Handling) امنيت در توليد نرم افزارهامقايسه تشخيص نفوذ و پيش گيري از نفوذ10 نکته براي حفظ امنيتامنيت تجهيزات شبکههفت مشکل امنيتي مهم شبکه هاي بي سيم 802.11 :بخش اولهفت مشکل امنيتي مهم شبکه هاي بي سيم 802.11 :بخش دومامنيت شبکه لايه بندي شده (۱)امنيت شبکه لايه بندي شده (۲)امنيت شبکه لايه بندي شده (۳)امنيت شبکه لايه بندي شده (۴)امنيت شبکه لايه بندي شده ( (۵امنيت شبکه لايه بندي شده (۶)اولين اتصال يک کامپيوتر به اينترنت(۱)اولين اتصال يک کامپيوتر به اينترنت(۲)کاربرد پراکسي در امنيت شبکه (۱)کاربرد پراکسي در امنيت شبکه (۲)کاربرد پراکسي در امنيت شبکه (۳)امنيت در شبکه هاي بي سيم(بخش اول): مقدمهامنيت در شبکه هاي بي سيم(بخش دوم): شبکههاي محلي بيسيمامنيت در شبکه هاي بي سيم (بخش سوم): عناصر فعال و سطح پوشش WLANامنيت در شبکه هاي بي سيم (بخش چهارم): امنيت در شبکه هاي محلي بر اساس استاندارد 802.11امنيت در شبکه هاي بي سيم (بخش پنجم): سرويسهاي امنيتي WEP - Authenticationامنيت در شبکه هاي بي سيم (بخش ششم): سرويس هاي امنيتي 802.11b – Privacy و Integrityامنيت در شبکه هاي بي سيم (بخش هفتم) : ضعف هاي اوليه ي امنيتي WEPامنيت در شبکه هاي بي سيم-بخش هشتمروشهاي معمول حمله به کامپيوترها (۱)روش هاي معمول حمله به کامپيوترها (۲)عدم پذيرش سرويس يا DoS (بخش اول)عدم پذيرش سرويس(۳):روش هاي مقابلهعدم پذيرش سرويس (۲) : انواع حملاتکرمهاي اينترنتي مفيد (۱)کرمهاي اينترنتي مفيد (۲)نرمافزارهاي جاسوسي و مقابله با آنها (۱)نرمافزارهاي جاسوسي و مقابله با آنها (۲)نرمافزارهاي جاسوسي و مقابله با آنها (۳)نبرد فيلترها و توليدکنندگان اسپم (۱) نبرد فيلترها و توليدکنندگان اسپم (۲)ويروس و ضدويروس طرز کار برنامه هاي ضد ويروسقابليتهاي نرمافزارهاي ضدويروسDomainKeys: اثبات هويت فرستنده ايميل و حفاظت از آنمحافظت در مقابل خطرات ايميل (۱)محافظت در مقابل خطرات ايميل (۲)پروتکل هاي انتقال فايل امنحمله به برنامههاي وبي (۱)حمله به برنامههاي وبي (۲) حمله به برنامه هاي وبي (۳) حمله به برنامه هاي وبي (4): حملات پيشرفته ترحمله به برنامه هاي وبي (5):حمله به نشستمزنگاري کليدها در رمزنگاري شکستن کليدهاي رمزنگاري رمزنگاري در پروتکلهاي انتقالدنياي هکرهاپنجره آسيب پذيري، دليلي براي هک شدن

بخشی از متن تحقیق: مقدمه :دو تا سه دهه قبل شبکه های کامپیوتر ی معمولا در دو محیط وجود خارجی داشت :• محیط های نظامی که طبق آئین نامه های حفاظتی ویژه به صورت فیزیکی حراست میشد و چون سایتها و تجهیزات شبکه نیز در محیط خفاظت شده نظامی مستقر بود و هیچ ارتباط مستقیم با دنیای خارج نداشتند لذا دغدغه کمتری برای خفظ اسرار و اطلاعات وجود داشت . نمونه بارز این شبکه APARNET در وزارت دفاع آمریکا بود • محیطهای علمی و دانشگاهی که برای مبادله دستاوردهای تحقیقی و دستذسی به اطلاعات علمی از شبکه استفاده می کردند ومعمولا بر روی چنین شبکه هایی اطلاعاتی مبادله می شد که آشکار شدن آنها لطمه چندانی به کسی وارد نمی کرد با گسترش روز افزون شبکه های بهم پیوسته و ازیاد حجم اطلاعات مورد مبادله و متکی شدن قسمت زیادی از امور روز مره به شبکه های کامپیوتری و ایجاد شبکه های جهانی چالش بزرگی برای صاحبان اطلاعات پدید آمده است امروزه سرقت دانشی که برای آن وقت و هزینه صرف شده یکی از خطرات بالقوه شبکه های کامپیوتری به شمار می آید.در جهان امروز با محول شدن امور اداری و مالی به شبکه های کامپیوتری زنگ خطر برای تمام مردم به صدا در آمده است و بر خلاف گذشته که خطراتی نیز دزدی و راهزنی معمولاً توسط افراد کم سواد و ولگرد متوجه مردم بود امروزه این خطر توسط افرادی تحمیل میشود که باهوش و باسواند و قدرت نفوذ و ضربه به شبکه را دارند معمولا هدف افرادی که به شبکه های کامپیوتری نفوذ یا حمله میکنند یکی از موارد زیر است:1. تفریخ یا اندازه گیری ضریب توانایی فردی یا کنجکاوی (معمولا دانشچویان)2. دزدین دانشی که برای تهیه آن بایستی صرف هزینه کرد (راهزنان دانش)3. انتقام جوئی و.ضربه زدن به رقیب 4. آزار رسانی و کسب شهرت از طریق مردم آزاری5. جاسوسی و کسب اطلاعت از وضعیت نظامی و سیاسی یک کشور یا منطقه6. جابجا کردن مستقیم پول واعتبار از حسابهای بانکی و دزدیدن شماره کارتهای اعتبار7. رقابت ناسالم در عرصه تجارت و اقتصاد8. بدست آوردن نرم افزار نرم افزار یا داده های که تهیه آنها منوط به صرف هزینه است9. کسب اخبار جهت اعمال خرابکاری و موذیانه

مهندسی,مهندسی کامپیوتر

پاورپوینت کیفیت خدمات در شبكه هاي كامپيوتري (Quality of Service)

پاورپوینت کیفیت خدمات در شبكه هاي كامپيوتري (Quality of Service)

25,000 تومان

مهندسی,مهندسی کامپیوتر

پاورپوینت استفاده از روشهاي داده كاوي در تشخيص نفوذ به شبكه هاي كامپيوتري

پاورپوینت استفاده از روشهاي داده كاوي در تشخيص نفوذ به شبكه هاي كامپيوتري

25,000 تومان

کارآموزی,کامپیوتر

گزارش كارآموزي شبكه، سخت افزار، مشاوره و پشتيباني از شبكه هاي كامپيوتري

گزارش كارآموزي شبكه، سخت افزار، مشاوره و پشتيباني از شبكه هاي كامپيوتري

29,000 تومان

پروداک فایل

تسهیل در دسترسی به فایل مورد نظر در فروشگاه های فایل دارای نماد اعتماد الکترونیکی

جستجو و دریافت سریع هر نوع فایل شامل: دانشگاهی: مقاله، تحقیق، گزارش کارآموزی، بررسی، نظری، مبانی نظری

آموزشی و تدریسی: پاورپوینت، فایل، پروژه، درسنامه، طرح درس روزانه، درس پژوهی، یادگیری، آموزش، معلم، دانشآموزان، سناریوی آموزشی، بکآپ کودک.

فناوری و دیجیتال: دانلود، بکآپ، ppt، اتوکد، قابل ویرایش، حسابداری، سامسونگ دیجیتال، pdf.

روانشناسی و علوم تربیتی: پاورپوینت، طرح درس نویسی

هنری و طراحی: معماری، عکاسی، وکتور، طراحی

سایر: تم تولد، بکآپ تولد، ابتدایی، خرید دانلود رایگان، اصول، کورل، بکآپ آتلیه